Ancaman siber terhadap sistem verifikasi dan otentikasi terus berkembang, dan salah satu metode yang semakin sering digunakan oleh penjahat siber adalah injection attack atau serangan injeksi kode. Metode ini melibatkan penyuntikan kode atau perintah yang telah dimanipulasi ke dalam sistem dengan tujuan mengecoh atau merusak fungsi sistem tersebut.

Umumnya, ada empat cara injection attack yang dilancarkan oleh penipu, yakni Virtual Camera, Man in the Middle Attack, Modifikasi Perangkat/Camera API, dan Emulator.

Baca juga: Mengenal Code Injection Attack: Virtual Camera & Man in the Middle

Pada artikel ini, kita akan membahas secara mendalam tentang dua jenis code injection, yaitu API Kamera dan Emulator.

1. API Kamera

Serangan ini terjadi ketika hacker memanipulasi API kamera untuk menyuntikkan umpan video atau gambar palsu ke dalam sistem verifikasi biometrik. Sebenarnya, modifikasi API Kamera juga termasuk dalam Virtual Camera. Berikut adalah cara yang biasanya dilakukan dalam serangan API kamera:

- Manipulasi API Kamera: Hacker memanfaatkan celah keamanan pada API kamera yang digunakan oleh aplikasi untuk mengambil gambar atau video. Mereka mengubah fungsi API ini sehingga dapat mengirimkan umpan video atau gambar yang telah dimanipulasi.

- Penggunaan Kamera Virtual: Hacker menginstal perangkat lunak kamera virtual pada perangkat mereka, yang terhubung dengan aplikasi face morphing atau face swapping untuk memalsukan input dari kamera fisik.

- Pengiriman Data Biometrik Palsu: Saat verifikasi biometrik, hacker menggunakan data biometrik palsu yang dihasilkan oleh kamera virtual untuk memanipulasi sistem verifikasi, sehingga sistem percaya bahwa data tersebut asli.

Dampak Serangan API Kamera

Serangan API kamera dapat sangat merugikan karena memungkinkan hacker mendapatkan akses ke akun pribadi, data sensitif, dan melakukan transaksi ilegal. Ini dapat mengakibatkan kerugian finansial dan kerusakan reputasi bagi penyedia layanan.

Emulator

Serangan ini melibatkan penggunaan emulator, yaitu perangkat lunak yang meniru fungsi perangkat fisik, untuk menjalankan aplikasi dalam ekosistem yang telah dikendalikan dengan manipulasi. Berikut adalah cara kerja serangan emulator:

- Penggunaan Emulator: Hacker menggunakan perangkat lunak emulator untuk meniru perangkat fisik seperti smartphone. Emulator ini memberikan kemampuan untuk memanipulasi data aplikasi, termasuk data lokasi, data pengguna, dan umpan kamera.

- Manipulasi Data Aplikasi: Hacker memanipulasi data aplikasi yang berjalan di emulator, seperti memalsukan data biometrik untuk melewati proses verifikasi.

- Pengujian dan Penyuntikkan Kode: Emulator memungkinkan hacker untuk menguji berbagai skenario serangan dan menyuntikkan kode berbahaya tanpa perlu akses fisik ke perangkat target.

Dampak Serangan Emulator

Serangan emulator dapat menyebabkan kerugian finansial besar bagi penyedia layanan dengan memfasilitasi transaksi palsu dan pencurian identitas. Ini juga mengancam integritas data dan kepercayaan pengguna terhadap sistem.

Langkah-langkah Pencegahan

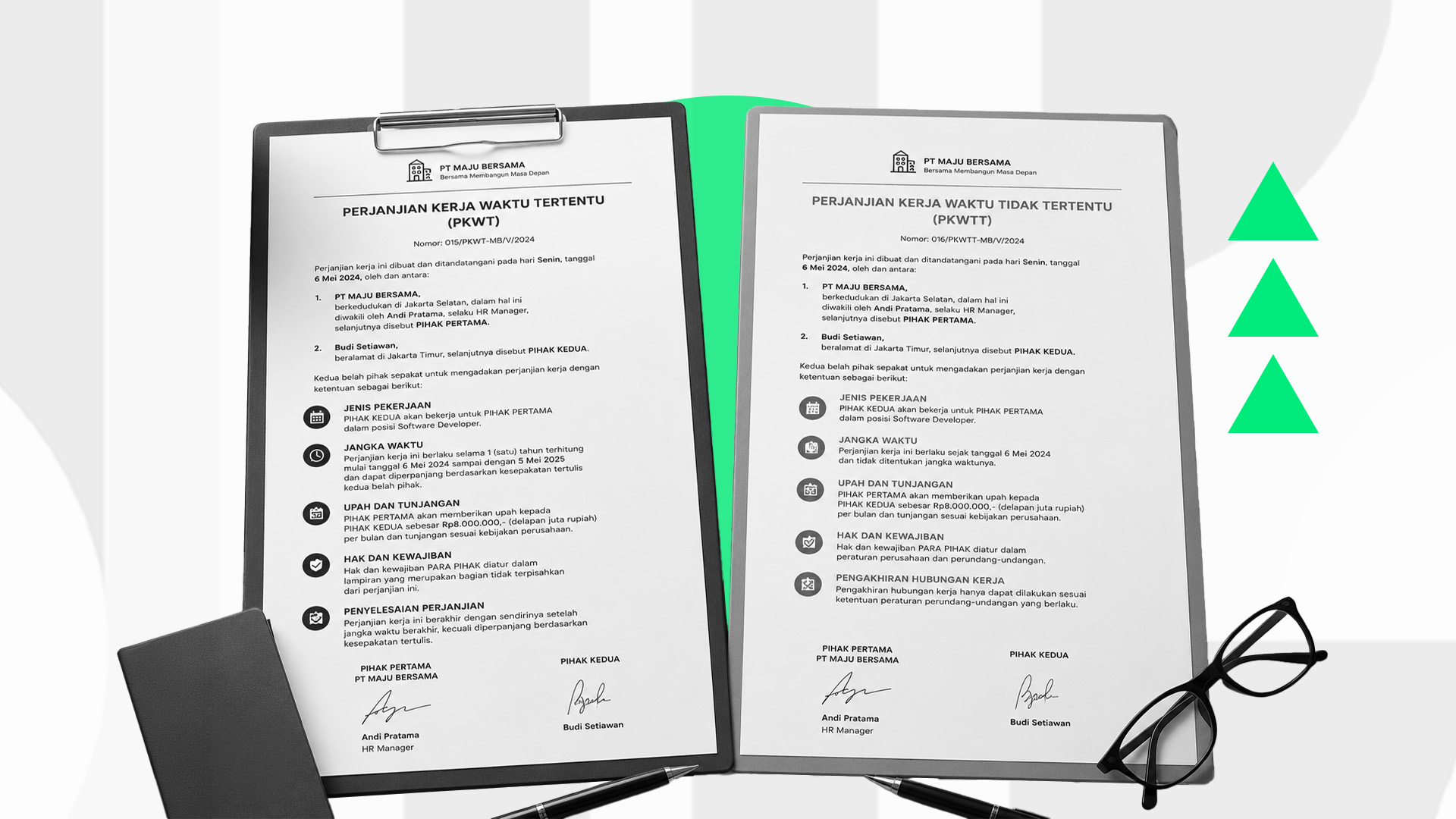

Risiko code injection melalui API kamera dan emulator paling banyak mengancam layanan keuangan atau layanan yang berhubungan dengan pelanggan. Risiko serangan ini tidak hanya terjadi pada korban secara individu, tetapi juga pada layanan keuangan sebagai penyedia platform.

Langkah paling utama untuk mencegah Injection Attack adalah dengan mengimplementasikan teknologi liveness detection. Teknologi yang diletakkan pada sistem verifikasi biometrik ini bekerja dengan cara memastikan bahwa yang melakukan verifikasi biometrik adalah orang asli, bukan penyamaran.

VIDA menawarkan solusi canggih untuk mencegah Injection Attack menggunakan deepfake, yakni VIDA Deepfake Shield.

Berikut keunggulannya:

1. Passive Liveness DetectionVIDA Deepfake Shield menggunakan teknologi Passive Liveness Detection untuk memastikan keaslian data biometrik. Proses ini dimulai dengan pengiriman data biometrik dari pengguna, di mana teknologi ini memeriksa kualitas gambar untuk memastikan keaslian data tersebut. Selain itu, pengecekan liveness dilakukan untuk memastikan bahwa data biometrik yang diterima berasal dari individu yang hidup dan bukan hasil manipulasi.

2. Feedback Gambar Secara Real-TimeSalah satu keunggulan utama VIDA Deepfake Shield adalah kemampuannya memberikan feedback gambar secara real-time. Teknologi ini memastikan bahwa gambar yang dikirim ke server memiliki kualitas tinggi dan sesuai dengan standar keamanan. Dengan feedback real-time, setiap data biometrik yang dikirim dapat segera dikoreksi jika ditemukan ketidaksesuaian, sehingga proses verifikasi dapat berjalan dengan lancar dan aman.

3. Pemeriksaan Pola Morphing dan SwapVIDA Deepfake Shield juga dilengkapi dengan teknologi Image Manipulation Identification. Teknologi ini mampu mendeteksi pola morphing atau pola wajah yang telah di-swap. Morphing adalah teknik yang digunakan untuk menggabungkan dua wajah atau lebih menjadi satu, sementara face swapping adalah teknik yang digunakan untuk menukar wajah satu orang dengan wajah orang lain.

4. Proteksi dari Data Biometrik PalsuDengan kemampuan mendeteksi pola morphing dan face swap, VIDA Deepfake Shield memberikan proteksi maksimal dari injeksi data biometrik palsu. Teknologi ini memastikan bahwa hanya data biometrik asli yang diterima dan diverifikasi oleh sistem, menghindarkan perusahaan dari risiko penipuan dan pencurian identitas.

Baca lebih lanjut tentang Injection Attack dalam VIDA Deepfake Whitepaper!