Cyber security adalah teknologi yang semakin penting di era digital ini, terutama bagi perusahaan yang mengandalkan teknologi untuk operasional sehari-hari. Ancaman cyber security semakin kompleks dan beragam, sehingga perusahaan harus memiliki strategi dan solusi yang kuat untuk melindungi data dan sistem.

Apa saja contoh cyber security yang penting dalam perusahaan? Apa ancaman cyber security yang mengintai jika lalai? Berikut penjelasannya.

Baca juga: Cyber Security: Definisi, Sejarah, Jenis dan Ancaman-nya

Contoh Cyber Security dalam Perusahaan

1. Network Security

Contoh cyber security yang paling penting adalah network security. Cara ini bertujuan untuk melindungi lalu lintas data dari berbagai ancaman cyber. Metode ini melibatkan serangkaian proses untuk menjaga integritas dan keamanan data yang dikirimkan atau diterima dalam jaringan perusahaan.

Berikut komponen dalam network security:

- Firewall: Firewall berfungsi sebagai penghalang antara jaringan internal perusahaan dan jaringan eksternal, seperti internet. Ini membantu mencegah akses yang tidak sah dan melindungi jaringan dari serangan luar.

- Intrusion Detection Systems (IDS): IDS digunakan untuk memonitor jaringan dan mendeteksi aktivitas mencurigakan atau tidak sah. IDS memberikan peringatan dini agar tindakan mitigasi cepat dilakukan.

- Virtual Private Network (VPN): VPN mengenkripsi koneksi internet dan memungkinkan pengguna untuk mengakses jaringan perusahaan dengan aman, terutama saat bekerja dari jarak jauh.

2. Cloud Security

Ketika banyak perusahaan yang beralih ke layanan cloud, keamanan cloud menjadi sangat penting. Contoh cyber security ini mencakup berbagai teknologi, kontrol, dan layanan yang melindungi data, aplikasi, dan infrastruktur cloud dari ancaman.

Berikut komponennya:

- Data Encryption: Melindungi data dengan mengenkripsi informasi sensitif sebelum disimpan atau dikirim melalui cloud. Data encryption memastikan bahwa hanya pihak yang berwenang yang dapat mengakses data tersebut.

- Identity and Access Management (IAM): IAM mengelola dan mengontrol siapa yang memiliki akses ke sumber daya cloud, termasuk penerapan hak akses dan penggunaan autentikasi multi-faktor (MFA).

- Compliance Management: Memastikan bahwa layanan cloud mematuhi berbagai peraturan dan standar keamanan seperti GDPR, HIPAA, dan lainnya.

3. Application Security

Application Security bertujuan untuk melindungi aplikasi yang dikembangkan atau digunakan oleh perusahaan dari berbagai ancaman cyber. Keamanan ini diterapkan selama siklus pengembangan aplikasi. Berikut prosesnya:

- Penetration Testing: Melakukan uji penetrasi untuk mengidentifikasi dan memperbaiki celah yang rentan serangan di dalam aplikasi sebelum dirilis.

- Secure Coding Practices: Praktik pengkodean yang aman untuk mencegah kelemahan dalam kode yang dapat dieksploitasi oleh penyerang.

- Web Application Firewall (WAF): Melindungi aplikasi web dengan memfilter dan memantau lalu lintas HTTP untuk mengidentifikasi dan memblokir serangan seperti SQL injection dan cross-site scripting (XSS).

4. Endpoint Security

Endpoint security adalah langkah-langkah perlindungan untuk perangkat yang terhubung ke jaringan perusahaan, seperti komputer, laptop, dan perangkat mobile.

- Antivirus and Anti-malware Software: Menginstal perangkat lunak antivirus dan anti-malware untuk mendeteksi dan menghapus perangkat lunak berbahaya.

- Endpoint Detection and Response (EDR): EDR menyediakan deteksi ancaman, pemantauan real-time, dan kemampuan respons untuk melindungi endpoint dari serangan.

- Mobile Device Management (MDM): MDM memungkinkan perusahaan untuk mengelola dan mengamankan perangkat mobile yang digunakan oleh karyawan, termasuk dengan kebijakan keamanan dan enkripsi data.

5. Data Security

Contoh cyber security ini melindungi data perusahaan dari pencurian, kerusakan, atau kehilangan data. Berikut komponennya:

- Data Loss Prevention (DLP): DLP membantu mencegah kebocoran data dengan memonitor dan mengontrol flow data sensitif dalam jaringan.

- Backup and Recovery Solutions: Melakukan backup data secara rutin dan pemulihan data setelah insiden.

- Access Controls: Kontrol akses yang ketat untuk memastikan bahwa hanya individu yang berwenang yang memiliki akses ke data sensitif.

6. Identity and Access Management (IAM)

IAM adalah kerangka kerja untuk mengelola identitas digital dan hak akses pengguna dalam sistem perusahaan. Berikut komponennya:

- Multi-Factor Authentication (MFA): MFA berfungsi untuk menambahkan lapisan keamanan tambahan dengan cara memasukkan lebih dari satu metode verifikasi untuk mengakses sistem.

- Single Sign-On (SSO): SSO memungkinkan pengguna untuk mengakses beberapa aplikasi dengan satu set kredensial, bertujuan meningkatkan kenyamanan dan keamanan.

- Role-Based Access Control (RBAC): RBAC mengatur hak akses berdasarkan peran pengguna dalam perusahaan, memastikan bahwa pengguna hanya memiliki akses ke informasi yang relevan dengan tugas mereka.

7. Cyber Security Awareness Training

Contoh cyber security ini berupa edukasi terhadap karyawan tentang ancaman cyber dan praktik keamanan yang baik sangat penting untuk mencegah insiden keamanan. Berikut beberapa contoh edukasi:

- Phishing Simulations: Mengadakan simulasi phishing untuk melatih karyawan dalam mengenali dan menghindari serangan phishing.

- Incident Response Training: Melatih karyawan tentang prosedur respons insiden untuk memastikan bahwa mereka tahu apa yang harus dilakukan jika terjadi pelanggaran keamanan.

- Regular Training Sessions: Menyediakan pelatihan rutin tentang kebijakan keamanan perusahaan, praktik terbaik, dan ancaman terbaru.

Ancaman Cyber Security

Berdasarkan contoh cyber security di atas, mungkin timbul pertanyaan, ancaman cyber security apa saja yang perlu diwaspadai sebuah perusahaan?

- Phishing

Penyerang atau penipu mencoba mendapatkan informasi sensitif dari korban dengan menyamar sebagai entitas tepercaya melalui email atau pesan lainnya.

- Malware

Menyuntikkan perangkat lunak berbahaya seperti virus, trojan, dan ransomware yang dapat merusak atau mencuri data dari sistem perusahaan.

Baca juga: Pengertian Hacker, Jenis, dan Metode Peretasan-nya

- Ransomware

Jenis malware yang mengenkripsi data korban dan meminta tebusan untuk mengembalikannya.

- DDoS (Distributed Denial of Service)

Serangan yang membanjiri server perusahaan dengan lalu lintas palsu, membuat layanan tidak tersedia bagi pengguna. DDoS biasanya merupakan awal dari serangan yang lebih parah selanjutnya.

- Insider Threats

Ancaman yang berasal dari dalam perusahaan, baik dari karyawan maupun pihak yang sengaja ingin merusak sistem operasional perusahaan.

- Man-in-the-middle Attack

Man in the Middle (MitM) adalah serangan yang dilakukan dengan menyusup ke dalam komunikasi atau transfer data dalam jaringan antara pengguna dan web server. Penyerang menyamar sebagai salah satu pihak yang sah dan mencegat informasi dari salah satu pihak, sambil mengirimkan tautan atau data berbahaya ke kedua pihak, sehingga mereka tidak menyadari adanya serangan.

Itulah contoh cyber security yang penting dalam perusahaan. Bagi perusahaan yang berkutat dengan pengguna, cyber security perlu diterapkan bukan hanya untuk melindungi internal perusahaan, namun juga data pribadi pengguna.

Salah satu penerapan cyber security yang harus dilakukan paling awal sebagai tindakan pencegahan adalah memiliki sistem verifikasi yang ketat dan aman.

Baca juga: Arti Verifikasi, Jenis dan Kegunaan Pada Mobile Banking

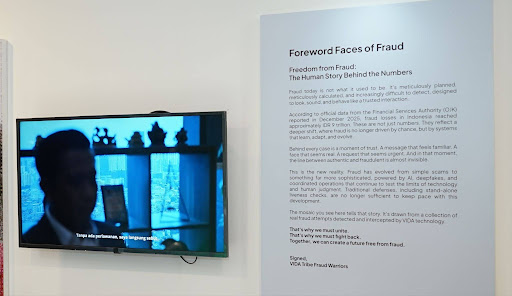

Perusahaan seperti VIDA telah menerapkan biometrik dalam proses verifikasi pengguna. Verifikasi VIDA menggunakan teknologi liveness detection untuk memastikan bahwa verifikasi biometrik dilakukan oleh pengguna yang sah, bukan penipu.

Dengan mengimplementasikan berbagai langkah dan teknologi cyber security ini, perusahaan dapat melindungi aset digital mereka dari ancaman cyber yang terus berkembang.